CCERT月报:新修订《网络安全法》对高校信息化安全提出更高要求

2025-12-02 中国教育网络

2025年10月28日,第十四届全国人大常委会第十八次会议表决通过关于修改网络安全法的决议,修改后的《中华人民共和国网络安全法》自2026年1月1日起实施,其明确了党的领导原则,增加人工智能安全治理的相关内容条款,细化个人信息保护原则,并大幅增加网络安全违法处罚力度,进一步夯实网络安全相关法律责任,对高校后续的信息化安全运维提出了更高的要求。

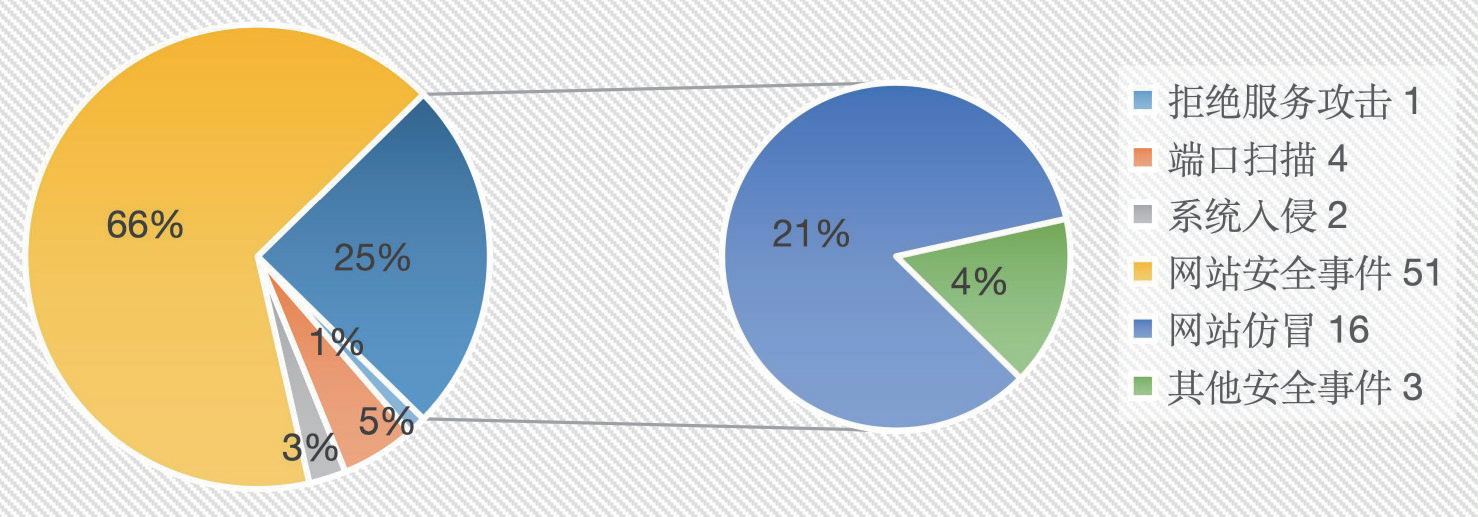

2025年9月-2025年10月CCERT安全投诉事件统计

近期新增严重漏洞评述

01

微软2025年10月的例行安全更新共包含微软产品的安全漏洞175个,按等级分类包含15个高危、158个重要、2个一般等级。鉴于漏洞带来的风险,建议用户尽快使用系统自带的更新功能进行安全更新。这些漏洞中需要特别关注的是:

Windows Agere Modem驱动程序权限提升漏洞(CVE-2025-24990)。Itmdm64.sys驱动中存在一个权限提升漏洞,攻击者可以利用该漏洞获得SYSTEM权限。由于相关驱动程序是原生集成在Windows系统中的,所以这个漏洞影响所有的Windows系统版本,目前该漏洞已经在网络上被利用,建议用户尽快进行补丁升级。

Windows远程访问连接管理器权限提升漏洞(CVE-2025-59230)。RasMan服务中存在一个权限提升漏洞,通过系统认证的低权限用户可以利用该漏洞获得SYSTEM权限。目前该漏洞已经在网络上被利用,建议用户尽快进行补丁升级。

Microsoft Windows Server Update Service (WSUS) 远程代码执行漏洞(CVE-2025-59287)。WSUS服务中存在一个远程代码执行漏洞,攻击者可发送特制数据包诱导WSUS服务反序列化任意对象,进而执行任意代码。建议相关管理员尽快进行版本升级。

02

Redis是一个高性能的内存数据库,被广泛应用于数据缓存加速的场景中。Redis之前的版本(<=6.2.19、<=7.2.10、<=7.4.5、<=8.0.3、<=8.2.1)中存在一个远程代码执行漏洞(CVE-2025-49844)。目前官方已在Redis最新版本(6.2.20、7.2.11、7.4.6、8.0.4、8.2.2)中修补了该漏洞,建议相关管理员尽快进行升级。

03

本月Apache软件基金会发布了安全补丁用于修补Apache Tomcat软件中存在的一个路径遍历漏洞(CVE-2025-55572),该漏洞存在于Tomcat的RewriteValve组件中,由于该组件在URL规范化与解码操作的执行顺序中存在缺陷,远程的攻击者可以突破安全路径限制,直接访问受保护的/WEB-INF/或/META-INF/敏感目录,若系统中同时开启了PUT请求功能,攻击者还可以将特定文件(如JSP)上传到敏感目录进行执行进而控制服务器。建议相关管理员尽快进行补丁更新。

04

Bind9服务在处理DNS响应时存在一个逻辑缺陷漏洞(CVE-2025-40778),可能导致递归服务器缓存被污染。目前ISC已经在最新版本(9.18.41、9.20.15、9.21.14等)中修补了该漏洞,漏洞验证POC也已经被公布,建议DNS管理员根据自身的情况尽快进行版本更新,若暂时无法立即更新,可采用一些缓解因素来降低风险,例如:严格限制递归解析的范围、启用DNSSEC验证、调低最大缓存时间,并严密监控缓存内容。

安全提示

微软已于2025年10月14日正式停止对Windows 10操作系统的支持服务,不再为Windows 10电脑提供软件更新、安全修复或技术支持。微软随后在20号又发布警告称,如果继续使用Windows 10系统,企业和个人可能面临“网络安全灾难”,并建议用户升级到Windows 11系统。不过Windows 11系统对于那些年代比较久远的计算机硬件并不友好。对于那些不支持Windows 11的硬件设备,微软给出Windows 10扩展安全更新(Extended Security Update,简称ESU)计划,加入计划后Windows 10的安全更新支持将延长到2026年10月13日。建议还在使用Windows 10系统的用户尽快做出系统替代方案来缓解安全风险,同样面临停止安全更新服务的产品还包括Office 2016及2019版、Exchange Server 2016与2019版,这些均需提前做好替换方案。

来源:《中国教育网络》2025年10月刊

作者:郑先伟(中国教育和科研计算机网应急响应组)

责编:陈茜

特别声明:本站注明稿件来源为其他媒体的文/图等稿件均为转载稿,本站转载出于非商业性的教育和科研之目的,并不意味着赞同其观点或证实其内容的真实性。如转载稿涉及版权等问题,请作者在两周内速来电或来函联系。

相关阅读

CCERT月报:高校要警惕HTTP/2协议中的漏洞2025/09/22

CCERT月报:高校网络安全应急处置面临新要求2025/10/27

CCERT月报:高校要防范AI泄露内部信息2025/09/01

CCERT月报:高校要做好开源AI组件的安全防护2025/07/03

CCERT月报:高校要与供应链厂商建立安全联动机制2025/08/04

CCERT月报:近期要防范校内钓鱼邮件攻击2025/05/27

CCERT月报:警惕VMware ESXi验证绕过漏洞2024/09/18

CCERT月报:警惕0day漏洞攻击的高发时刻2024/08/20

CCERT月报:高校网络安全应急处置面临新要求2025/10/27

CCERT月报:高校要防范AI泄露内部信息2025/09/01

CCERT月报:高校要做好开源AI组件的安全防护2025/07/03

CCERT月报:高校要与供应链厂商建立安全联动机制2025/08/04

CCERT月报:近期要防范校内钓鱼邮件攻击2025/05/27

CCERT月报:警惕VMware ESXi验证绕过漏洞2024/09/18

CCERT月报:警惕0day漏洞攻击的高发时刻2024/08/20

一起关注互联网发展、互联网技术、互联网体系结构……

在教育部科技司领导下,中央电化教育馆组织实施了教育信息化教学应用实践共同体项目...

工作要点聚焦:教育信息化、网络安全……都怎么干?

京公网安备 11040202430174号

京公网安备 11040202430174号